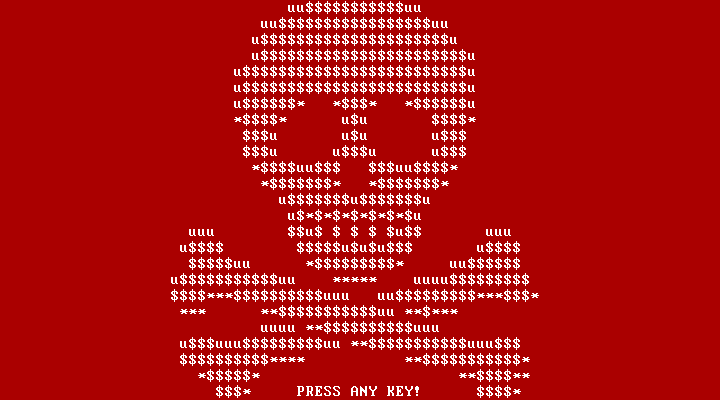

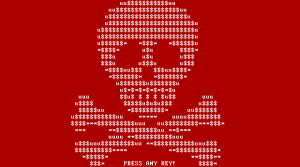

Por si el cifrado de archivos y la toma de rehenes no fuera suficiente, los cibercriminales que crean y difunden crypto-ransomware ahora recurren a provocar la pantalla azul de la muerte (BSoD) y a incluir sus notas de petición de rescate al iniciarse el sistema, incluso antes de que se cargue el sistema operativo. Imagínese encender el ordenador y que en lugar del habitual icono de carga de Windows aparezca una pantalla de color rojo y blanco en la que destella una calavera en su lugar.

Ésta es la rutina de una nueva variante de crypto-ransomware denominado «PETYA» (identificado por Trend Micro como RANSOM_PETYA.A). Este malware no solo tiene la posibilidad de sobrescribir el registro de arranque principal – también conocido como registro de arranque maestro (MBR) del sistema afectado, con el fin de bloquear el acceso a los usuarios – también es interesante observar que, para llegar a las víctimas, utiliza un servicio de almacenamiento cloud legítimo (en este caso lo hace a través de Dropbox).

El equipo de investigación de Trend Micro ha observado que no se trata de la primera vez que el malware abusa de un servicio legítimo para su propio beneficio; sin embargo, ésta es la primera vez – desde hace un largo período de tiempo – que provoca la infección por crypto-ransomware. También es una desviación de la cadena de infección típica, en la que los archivos maliciosos están asociados a mensajes de correo electrónico o alojados en sitios maliciosos y son entregados por kits de exploits.

Rutina de infección

Según se informa, PETYA todavía se distribuye por correo electrónico. Las víctimas recibirán un email personalizado que invita a leer una aparente carta o mensaje de negocios en el que un «aspirante» busca un puesto de trabajo en una empresa. Se presentaría a los usuarios con un hipervínculo a un lugar de almacenamiento de Dropbox, que supuestamente permitiría la descarga del currículum vitae (CV) del candidato.

En una de las muestras analizadas, en la carpeta de Dropbox los puntos de enlace contienen dos archivos: un archivo ejecutable autoextraíble, que pretende ser el CV, y las fotos del solicitante. Profundizando más, se ha encontrado que la foto es una imagen de stock que es muy probable que se utilice sin el permiso del fotógrafo.

Por supuesto, el archivo descargado no es en realidad un CV, sino más bien un archivo ejecutable de extracción automática que después desencadena la descarga de un troyano en el sistema. El troyano ciega a los programas antivirus instalados antes de la descargar (y ejecutar) el ransomware PETYA.

[box type=»shadow» align=»» class=»» width=»»]

Dropbox ya ha eliminado el archivo

Trend Micro informó debidamente a Dropbox acerca de los archivos maliciosos alojados en su servicio cuando Jasen Sumalapao, de Trend Micro, publicó este artículo en el blog de la compañía. Dropbox ya ha eliminado el archivo en cuestión junto con otros enlaces que almacenan el mismo archivo. También ha emitido esta declaración:

“Nos tomamos cualquier indicio de abuso de la plataforma Dropbox muy en serio y tenemos un equipo dedicado que trabaja todo el día para controlar y prevenir el mal uso de Dropbox. Aunque este ataque no ha implicado ningún tipo de compromiso de seguridad de Dropbox, hemos investigado y se han puesto en marcha los procedimientos para cerrar de forma proactiva la actividad deshonesta o delictiva como ésta tan pronto como suceda”.

Trend Micro ha agradecido a Dropbox su rápida respuesta ante este incidente.

[/box]

Síntomas de la infección

Una vez ejecutado, PETYA sobrescribe el MBR de todo el disco duro, haciendo que Windows se cuelgue y muestre una pantalla azul. En caso de que el usuario trate de reiniciar su PC, el MBR modificado le impedirá la carga de Windows con normalidad y, en cambio, le dará la bienvenida con una calavera ASCII y un ultimátum: pague una cierta cantidad de bitcoins o perderá el acceso a sus archivos y al equipo.

Otra cosa a destacar es que el MBR editado tampoco permite reiniciar en Modo Seguro.

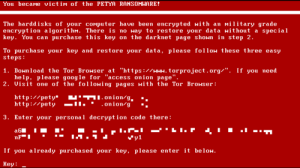

Acto seguido, el usuario recibe instrucciones explícitas sobre cómo hacer el pago, al igual que cualquier crypto-ransomware que esté circulando en la actualidad: una lista de demandas, un enlace a Tor Project y cómo llegar a la página de pago a través de él, y un código de descifrado personal. Viendo la alta profesionalidad del diseño de la web Tor, descubrimos que su precio de rescate se encuentra actualmente en 0,99 Bitcoin (BTC), o 431 dólares, y que dicho precio podría duplicarse si se agota el plazo indicado en la pantalla.

Las soluciones para el endpoint de Trend Micro como Trend Micro Security, Smart Protection Suites, y Worry-Free Business Security pueden proteger a los usuarios finales y empresas de esta amenaza mediante la detección de los archivos maliciosos y mensajes de email, así como con el bloqueo de todas las URLs maliciosas relacionadas.

Jasen Sumalapao, Trend Micro