Mientras nos adentramos en 2021, echemos un vistazo a algunas de las historias y tendencias de seguridad más notables del año pasado. 2020 fue un año sin precedentes dadas las circunstancias en las que se desarrolló.

La pandemia de la covid-19 y los demás acontecimientos importantes que se produjeron a lo largo del año tuvieron un impacto duradero en el panorama de la ciberseguridad, provocando trastornos en muchos frentes. A medida que nos adentramos en 2021, echemos un vistazo a algunas de las historias y tendencias de seguridad más notables del año pasado, todas ellas recogidas en el informe anual de ciberseguridad de 2020 de Trend Micro.

La covid-19 juega un papel destacado en la configuración del panorama de la ciberseguridad

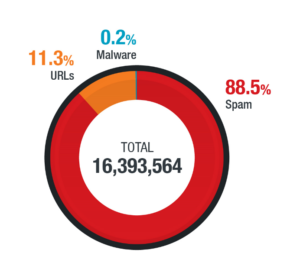

Figura 1. Detectamos más de 16 millones de amenazas relacionadas con la covid-19 en 2020, de las cuales casi el 90 % eran spam.

Figura 1. Detectamos más de 16 millones de amenazas relacionadas con la covid-19 en 2020, de las cuales casi el 90 % eran spam.

Desde Trend Micro aseguran que los agentes maliciosos se aprovecharon de la pandemia en curso a través de una serie de amenazas con temática de la covid-19, incluyendo URL maliciosas, spam y malware. El grueso de estas amenazas fue el spam, que representó casi el 90 % de los más de 16 millones de amenazas detectadas.

La pandemia obligó a muchas organizaciones a cambiar a acuerdos de trabajo desde casa para sus empleados, lo que llevó a cambios significativos tanto en las políticas de funcionamiento y seguridad como en la adopción de las tecnologías necesarias para el trabajo remoto. Las redes privadas virtuales (VPN), en particular, se convirtieron en herramientas indispensables para muchas organizaciones. Pero no eran ni mucho menos inmunes a los ataques, incluso cuando se utilizaban para proteger los sistemas, ya que una sola vulnerabilidad de las VPN, la CVE-2019-11510, fue responsable de casi 800.000 detecciones solo en 2020.

El ransomware sigue asolando a las organizaciones

Los operadores de ransomware siguieron yendo a por objetivos de alto valor en un intento de arrancar mayores cantidades de rescate a sus víctimas. Una tendencia reciente que persistió en 2020 fue el uso de un esquema de extorsión doble en el que un atacante amenazaba con publicar los datos robados en un sitio de filtración, además de cifrar los archivos en los sistemas de la víctima.

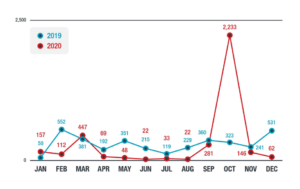

Ryuk, uno de los pioneros de este método de extorsión, tuvo unos meses de calma a mediados de año. Pero regresó con fuerza hacia finales de año, cuando se dirigió a organizaciones del sector sanitario utilizando una nueva variante con características adicionales, incluyendo un nuevo dropper llamado BazarLoader.

Figura 2. Nuestras detecciones de Ryuk alcanzaron su punto máximo en octubre, tras un periodo de inactividad de abril a agosto.

Figura 2. Nuestras detecciones de Ryuk alcanzaron su punto máximo en octubre, tras un periodo de inactividad de abril a agosto.

Otra familia de ransomware digna de mención que utilizó la técnica de la doble extorsión fue Egregor. Apareció por primera vez en septiembre y acabó desplegándose en una serie de ataques de gran repercusión contra importantes retailers en diciembre.

Los sectores críticos, incluidos los que participan directamente en la respuesta a la pandemia, como la sanidad y la fabricación, son objetivos frecuentes de los operadores de ransomware, recuerdan desde Trend Micro. Un ataque a una organización de estos sectores podría tener consecuencias nefastas. Por ejemplo, una infección por ransomware en un hospital podría provocar la muerte de los pacientes, mientras que una instalación de fabricación de vacunas saboteada podría provocar interrupciones en una red de suministro mundial que ya se encuentra bajo presión.

Los riesgos de la nube, el IoT y los entornos móviles salen a la luz

La importancia de la nube, el Internet de las cosas (IoT) y los dispositivos móviles para el lugar de trabajo alterado por la pandemia puso de manifiesto los riesgos y los problemas de seguridad que conlleva su uso.

La mala configuración siguió siendo un problema importante en la infraestructura de la nube. Desde Trend Micro observan una serie de incidentes que se produjeron debido a implementaciones de la nube mal configuradas, que a menudo conducían a cargas útiles de mineros de criptomonedas.

Los datos de la multinacional de ciberseguridad mostraron que, en comparación con las cifras correspondientes de 2019, los eventos de ataques entrantes se triplicaron con creces, mientras que los eventos de ataques salientes casi se duplicaron en 2020. Los routers fueron los principales objetivos, ya que el 15,5% de ellos fueron posiblemente víctimas de ataques entrantes, mientras que el 5,1% fueron posiblemente comprometidos por ataques salientes.

Destacan un descenso en el número de aplicaciones móviles maliciosas de 2019 a 2020, de casi 60 millones a poco más de 35 millones. Sin embargo, el número de muestras maliciosas relacionadas con los dispositivos móviles aumentó casi un 70%, apuntan, lo que indica que los actores maliciosos podrían haber renunciado al uso de aplicaciones móviles maliciosas en favor de otras técnicas como el phishing.

Estas y otras cuestiones se abordan en su resumen «A Constant State of Flux: Trend Micro 2020 Annual Cybersecurity Report», que repasa las historias, tendencias y cifras que definieron el año desde la perspectiva de la ciberseguridad.