Fortinet y su división de investigación de amenazas, los Laboratorios FortiGuard, han publicado sus predicciones anuales sobre las tendencias más significativas en malware y seguridad de red para 2016. Como en años anteriores, el Internet de las Cosas (IoT) y la nube seguirán teniendo un papel destacado y las nuevas tácticas y estrategias maliciosas, supondrán un verdadero desafío para los expertos en seguridad y las organizaciones. FortiGuard predice la aparición de una creciente ola de técnicas de evasión sofisticadas, que impulsará los límites de detección e investigación forense, a la vez que los hackers se enfrentan a una mayor presión por parte de las fuerzas del orden.

El informe New Rules: The Evolving Threat Landscape in 2016 revela las nuevas tendencias y estrategias que, de acuerdo con los investigadores de FortiGuard, emplearán los cibercriminales durante el próximo año.

“Los Laboratorios FortiGuard fueron creados hace una década para controlar y detectar las últimas amenazas, vulnerabilidades zero day y el malware emergente y proporcionar la mejor protección posible a nuestros clientes. Aprovechamos la gran visibilidad que tenemos del panorama global de amenazas, para desarrollar inteligencia frente a ellas y responder rápidamente ante estas”, expone Derek Manky, estratega de seguridad global en Fortinet.

Entre las amenazas que el laboratorio ha encontrado para el próximo año, se puede destacar:

Aumento de los ataques M2M y propagación entre dispositivos

Aumento de los ataques M2M y propagación entre dispositivos

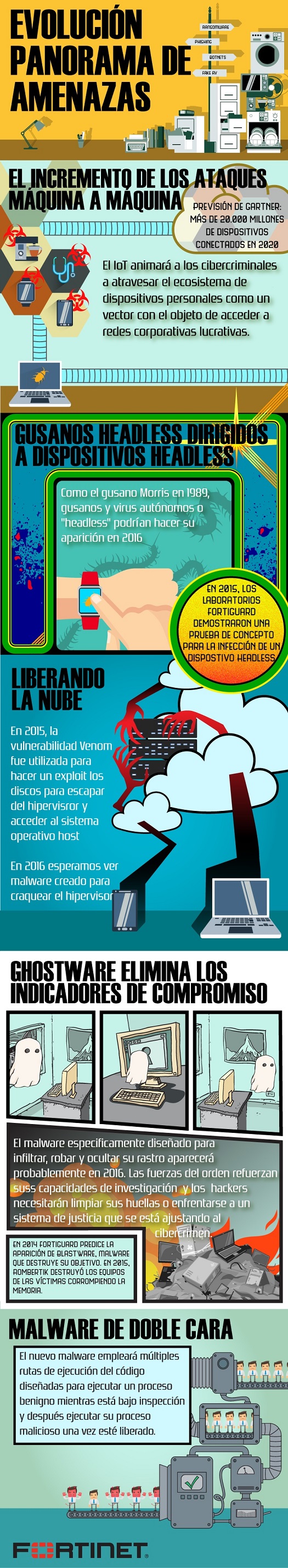

En 2015, las vulnerabilidades de los dispositivos IoT ocuparon las portadas de los principales diarios en todo el mundo. En 2016, sin embargo, se espera ver un mayor desarrollo de exploits y malware, dirigido a fiables protocolos de comunicación entre estos dispositivos. Los investigadores de FortiGuard anticipan que el IoT será clave en el lanzamiento y expansión de ataques, en los que los hackers aprovecharán las vulnerabilidades de los dispositivos de consumo conectados para obtener una posición privilegiada dentro de las redes corporativas y el hardware al que están conectados.

Gusanos y virus especialmente diseñados para atacar los dispositivos IoT

Si bien los gusanos y virus fueron especialmente costosos y nocivos en el pasado, su potencial de daño cuando se propagan entre millones o billones de dispositivos, desde wearables a equipamiento médico, amplifica su magnitud. Los investigadores de FortiGuard y otros, han demostrado que es posible infectar los dispositivos con pequeñas cantidades de código que puede propagarse y persistir. Los gusanos y los virus que pueden propagarse de dispositivo en dispositivo, están en el punto de mira.

Ataques en la nube e infraestructura virtualizada

La vulnerabilidad Venom que se produjo este año, dio una pista sobre el potencial del malware para escapar desde un hipervisor y acceder al sistema operativo host, en un entorno virtualizado. La creciente confianza en la nube privada y pública hará este tipo de ataques todavía más fructífero para los cibercriminales. Al mismo tiempo, debido a que muchas apps acceden a los sistemas basados en la nube, los dispositivos móviles ejecutan apps comprometidas que pueden, potencialmente, proporcionar un vector para atacar de forma remota clouds públicas y privadas, así como redes corporativas a las que estén conectadas.

Nuevas técnicas que frustran las investigaciones forenses y esconden las evidencias de ataques

Rombertik se ha hecho famoso este año por ser uno de los principales “blastware”. Pero mientras que el blastware está diseñado para destruir o deshabilitar un sistema cuando es detectado – FortiGuard prevé que siga utilizándose este tipo de malware – el “ghostware” ha sido desarrollado para eliminar los indicadores de compromiso, que muchos sistemas de seguridad son capaces de detectar. De este modo, puede ser muy difícil para las organizaciones rastrear la pérdida de datos asociada a un ataque.

Malware que evita las tecnologías de sandboxing avanzado

Muchas organizaciones utilizan el sandboxing para la detección de malware oculto o desconocido mediante la observación de los comportamientos de los archivos sospechosos en el momento de su ejecución. Los malware de doble cara, sin embargo, se comportan normalmente cuando se encuentran bajo inspección y posteriormente, distribuyen su carga maliciosa una vez que han pasado por el sandbox. Esto puede ser muy difícil de detectar y, además, puede interferir en los mecanismos de inteligencia de amenazas que confían en los sistemas de clasificación del sandbox.

Todas estas tendencias suponen un reto importante, tanto para las organizaciones que despliegan soluciones de seguridad, como para los proveedores que las desarrollan. Fortinet está a la vanguardia en cuanto a investigación de amenazas y seguridad de red, ofreciendo una completa protección de la red de extremo a extremo y con actualización continua por parte del equipo FortiGuard y los feeds de inteligencia de amenazas, procedentes de los millones de dispositivos desplegados por el mundo.

“Viendo las amenazas asociadas con la creciente conectividad y la proliferación de nuevos dispositivos, Fortinet está comprometida a ofrecer seguridad y mejorar aún más nuestras soluciones para satisfacer las necesidades actuales y futuras de nuestros clientes”, afirmaba Ken Xie, fundador y CEO de Fortinet.

[button color=»blue» size=»medium» link=»http://www.fortinet.com/sites/default/files/whitepapers/WP-Fortinet-Threat-Predictions.pdf» icon=»» target=»true»]Descarga el informe completo[/button]