PandaLabs ha detectado – solo en el primer trimestre de este año – más de 225.000 nuevas muestras del malware al día. Esta cifra récord supone un aumento de cerca de un 40 % con respecto al mismo periodo de 2014 y también es superior a la media registrada en todo el año pasado que se situaba en torno a los 205.000 nuevos ejemplares diarios. Algunos días se han llegado a registrar picos que superan las 500.000 muestras diarias.

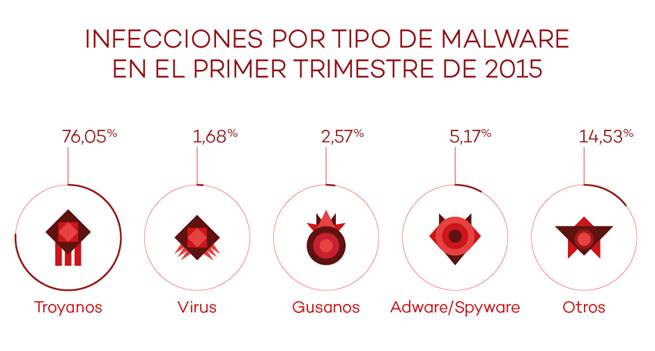

La importancia de la seguridad está en alza y esto se hace cada día más notable. A diario se han dado picos que superan las 500.000 muestras de malware y, de estas, 225.000 son completamente nuevas. Además, durante este primer trimestre han aparecido variantes de malware conocidos que han sido modificados para tratar de evitar su detección por parte de los laboratorios de antivirus. En este sentido, la creación de troyanos siguen siendo el tipo más común de malware (un 72 % pertenece a este grupo) y, además, es la principal fuente de infección entre los usuarios, ya que el 76 % de ellos se ha infectado por esta vía.

Cryptolocker: el rey de los ataques

Durante los inicios de 2015, los ataques a través de ransomware, especialmente en su variante Cryptolocker, han sido los más destacados. En este trimestre, PandaLabs ha observado cómo los criminales han seguido explotando esta vía, tratando de obtener beneficio de las empresas a través del robo de información valiosa. Este ha sido precisamente el caso de diez compañías petrolíferas, dedicadas al transporte marítimo y entre las que se encuentra una organización española. De hecho, Panda Security acaba de denunciar, bajo la denominación de “Operación Oil Tancker: la Amenaza Fantasma”, cómo estas empresas han sido víctimas del robo de información.

Durante los inicios de 2015, los ataques a través de ransomware, especialmente en su variante Cryptolocker, han sido los más destacados. En este trimestre, PandaLabs ha observado cómo los criminales han seguido explotando esta vía, tratando de obtener beneficio de las empresas a través del robo de información valiosa. Este ha sido precisamente el caso de diez compañías petrolíferas, dedicadas al transporte marítimo y entre las que se encuentra una organización española. De hecho, Panda Security acaba de denunciar, bajo la denominación de “Operación Oil Tancker: la Amenaza Fantasma”, cómo estas empresas han sido víctimas del robo de información.

“En este caso la particularidad ha sido que no han infectado a través de malware si no a través de archivos que se ejecutan de manera recurrente”, explicaba Luis Corrons, director técnico de PandaLabs en Panda Security.

Se han llegado a registrar picos que superan las 500.000 muestras diarias

Otros métodos de ataque que se han popularizado durante este trimestre son los que tienen su origen en las redes sociales, con especial repercusión en Facebook, donde comenzaron a lanzarse supuestas campañas publicitarias que regalaban tarjetas promocionales para empresas conocidas. Este ha sido el caso de ZARA, que ha comenzado el trimestre con importante ataque en el que se empleaba como gancho las tarjetas regalo de la firma de ropa por valor de 500 euros. En muy poco tiempo, más de 5.000 personas se habían suscrito al evento y se habían enviado 124.000 invitaciones.

Otros métodos de ataque que se han popularizado durante este trimestre son los que tienen su origen en las redes sociales, con especial repercusión en Facebook, donde comenzaron a lanzarse supuestas campañas publicitarias que regalaban tarjetas promocionales para empresas conocidas. Este ha sido el caso de ZARA, que ha comenzado el trimestre con importante ataque en el que se empleaba como gancho las tarjetas regalo de la firma de ropa por valor de 500 euros. En muy poco tiempo, más de 5.000 personas se habían suscrito al evento y se habían enviado 124.000 invitaciones.

Los móviles también han sido objetivo de los cibercriminales, aunque la mayoría de las infecciones continúan produciéndose en teléfonos con sistema operativo Android y el método más utilizado este trimestre ha sido vía SMS.

España, por encima de la media en infecciones

El ratio de infecciones a nivel mundial ha sido de un 36 %, seis puntos más que en el mismo periodo de 2014. España sigue situándose por encima de la media con un 38 % de ordenadores infectados, aunque continúa siendo China el país a la cabeza de este ranking con un 48 % de infecciones. Le siguen Turquía (43 %) y Perú (42 %).

El ratio de infecciones a nivel mundial ha sido de un 36 %, seis puntos más que en el mismo periodo de 2014. España sigue situándose por encima de la media con un 38 % de ordenadores infectados, aunque continúa siendo China el país a la cabeza de este ranking con un 48 % de infecciones. Le siguen Turquía (43 %) y Perú (42 %).

Entre los países con menor índice de infección se encuentran principalmente los europeos. De hecho, Noruega (22 %) lidera el top 10 de países con menos infecciones. Se sitúan también por debajo de la media países como Dinamarca (28 %), Finlandia (28 %), Estados Unidos (34 %) y Venezuela (33 %), entre otros.

“No debemos olvidar que los ciberdelincuentes se mueven por un motivo clave: conseguir dinero. Y en paralelo, nuestra vida es cada vez más digital, por lo que también estamos más expuestos a ser víctimas de un ataque. A lo largo del año, seguiremos viendo ataques que secuestren el ordenador, y ataques a través de redes sociales y dispositivos móviles”, concluía Luis Corrons.

[button link=»http://www.pandasecurity.com/spain/mediacenter/src/uploads/2015/05/Pandalabs-2015-Q1-ES.pdf» icon=»Select a Icon» size=»small» side=»left» target=»blank» color=»467ab9″ textcolor=»ffffff»]Descarga el informe completo[/button]